Senaste inlägg

Bäst i test: Ismaskin 20262026-06-02

Bäst i test: Luftrenare 20262026-05-19

Gör hemmaplan till bästa platsen2026-05-13

Bäst i test: Bluetooth-högtalare 20262026-05-11

Bäst i test: Massagepistol 20262026-05-07

Bäst i test: Pannlampor 20262026-04-01

Bäst i test: Over ear-hörlurar 20262026-03-24

Bäst i test: In ear-hörlurar 20262026-02-03

Allt om att välja rätt mobilladdare2026-01-13

Skydda och ladda mobilen rätt2026-01-09

Årets julklapp 2025: Leksaker för vuxna2025-11-13

Bäst i test: Brandvarnare 20262025-10-27

Bäst i test: Hår- och skäggtrimmer 20262025-10-15

Bäst i test: Router 20262025-10-01

iPhone 17 är här2025-09-09

Tillbaka till skolan2025-07-18

Tillbaka till jobbet2025-07-18

Redo för vardagen2025-07-04

Teknik på resan2025-06-30

Bäst i test: Övervakningkamera 20262025-06-18

Bäst i test: Golvfläkt 20262025-06-16

Bäst i test: Robotdammsugare 20262025-06-03

Säkra hemmet var du än är2025-05-08

Bäst i test: Powerbank 20262025-04-22

Den smarta trädgården2025-03-20

Bäst i test: Robotgräsklippare 20262025-03-13

Långsamt nätverk? Gamla kablar kan vara ...2025-03-13

Övervakningsguiden2025-03-02

Bygg ditt smarta hem - steg för steg2025-01-22

Nätverksguiden2025-01-14

Få ut mer av din träning med rätt teknik2024-12-30

Guide till hörlurar för träning2024-12-30

Skapa en brandsäker hemmiljö – smarta la...2024-11-04

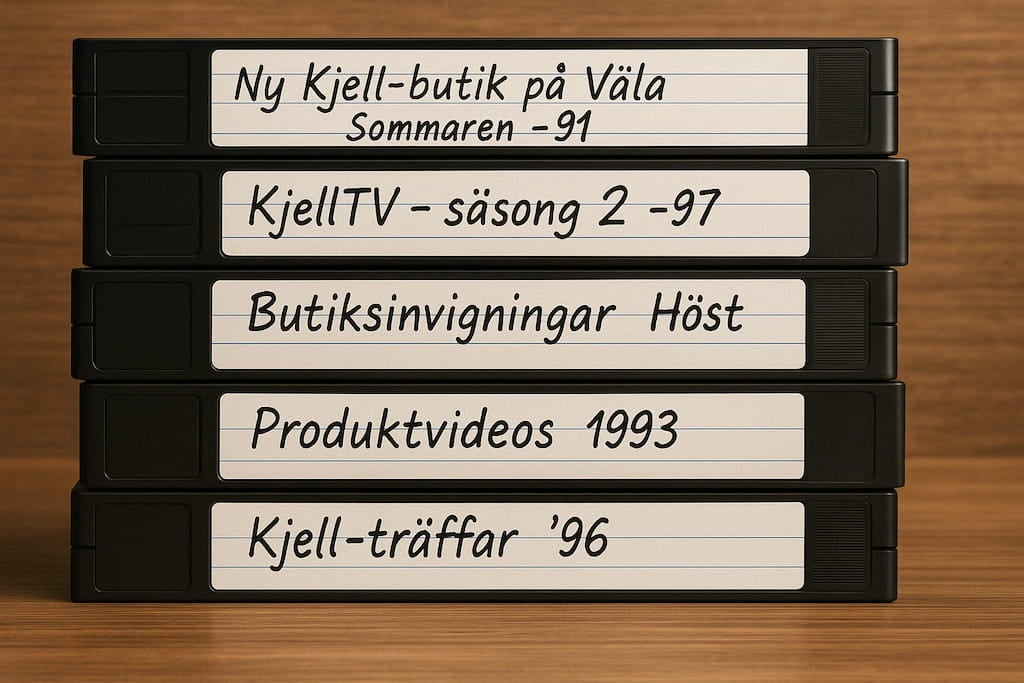

Digitalisera VHS – så sparar du gamla vi...2024-11-03

Hitta rätt belysning2024-09-29

Gör din belysning smart2024-09-29

iPhone 16 – alla tillbehören hos Kjell &...2024-09-10

Guide: Digitalisera dina kassettband2024-09-10

Tips för bättre uppkoppling i sommar2024-06-28

Guide: bygg ett hemlarm2024-06-03

Bästa kameran för varje tillfälle2024-05-08

Nyhet: Yale övervakningskameror2024-04-09

Förbättra inomhusklimatet på kontoret2024-04-03

Förbättra Ergonomi & Hälsa på Kontoret2024-04-03

Mesh-system \| Tips & köpråd2024-03-20

Välj rätt router \| Tips för lägenhet & ...2024-03-19

Guide till Asus ZenScreen portabla skärm...2024-03-18

Allt om nya Philips Hue Secure \| Kjell....2024-03-14

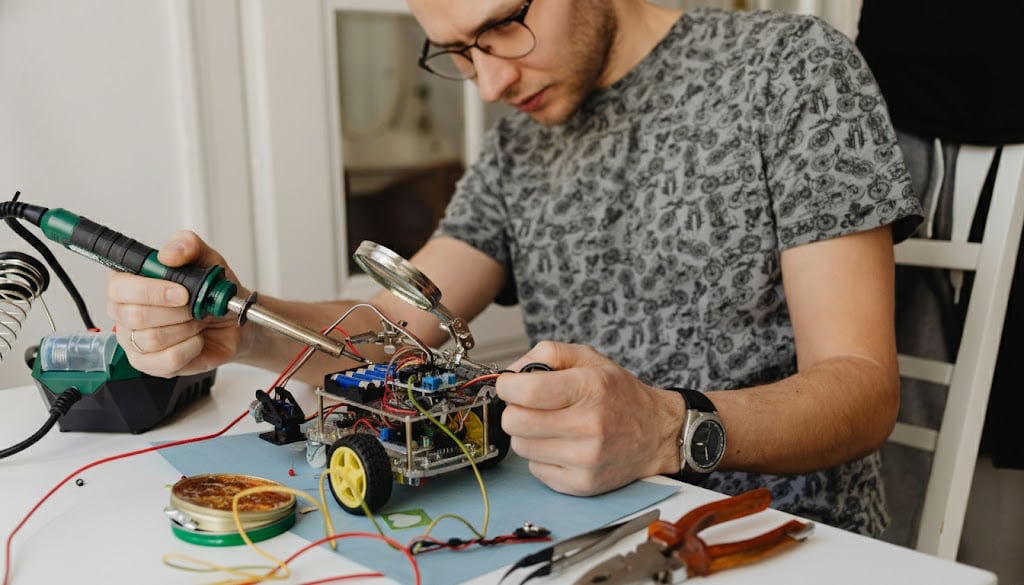

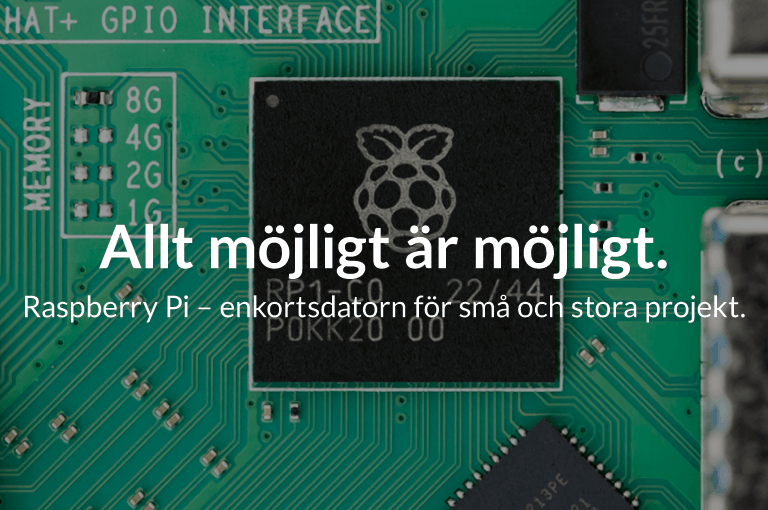

Våra favoritprojekt med Raspberry Pi2024-03-07

Vi tipsar: 5 bästa Bluetooth-högtalare2024-03-06

Galaxy S24-serien & tillbehören2024-01-19

Philips Ultra Efficient — Halvera elförb...2024-01-03

Sov bättre — 5 tips för bättre sömn \| k...2023-12-27

Vab-dagar med pyssel, mys och spel2023-12-27

Spara el och pengar med smart uppvärmnin...2023-12-06

Digitalisera diabilder enkelt hemma – så...2023-10-10

Ge liv till din gamla iPhone!2023-09-12

iPhone 15, Säg hej till USB-C2023-09-12

Wi-Fi på resan \| Mobilt bredband2023-06-26

Wifi i trädgården2023-06-22

Sommar och tid för fest2023-06-13

Solpaneler för fritidshus, husbil, husva...2023-06-10

Rekordsnabba Wifi 7 är här!2023-05-12

Hitta rätt mobilskal för din mobil2023-05-04

Allt om powerbanks2023-05-04

WiZ - Upptäck en värld av smart belysnin...2023-03-14

För ett bättre inomhusklimat2023-03-01

Välj rätt hörlurar2023-02-21

Galaxy S23-serien och tillbehören2023-02-01

5 sätt att spara el2022-12-30

Allt om aktivitetsarmband och pulsklocko...2022-12-28

Brandvarnardagen - Kjell tipsar om brand...2022-11-29

Håll dig varm och bekväm i vinter2022-10-26

Så här mycket drar julbelysningen2022-10-24

Köpguide: välj rätt övervakningskamera2022-08-26

Gör mer med tillbehör till din iPad2022-07-29

Vilken iPad har jag? Identifiera din mod...2022-07-27

USB-C blir framtidens kontakt!2022-06-07

Smarta prylar för husbilssemestern2022-05-20

Allt för TV-hörnan2022-01-31

Tillbehör till fynden2022-01-31

Tekniken för prepping2022-01-21

Förbruka mindre, spara mer!2021-10-15

iPhone 13 lansering & tillbehören2021-09-14

Smidigt och säkert på vägarna2021-08-18

Guide: Bli ett streamingproffs2021-05-19

Få mer tid över med smart teknik hemma2021-01-08

Dji Pocket 2 - Magic at hand2020-12-14

Smart hem med Aqara2020-11-23

DJI mini 22020-11-04

Utebio i trädgården2020-10-29

Magsafe – Smidiga tillbehör för iPhone2020-10-23

Homebridge, HomeKit-stöd för den otåliga2020-10-12

iPhone 12 är här, och vi har tillbehören...2020-10-09

Tips: Gör ett ultimat läggdags-flöde2020-10-09

Få ett heltäckande wifi med Omada2020-08-24

Guide: Ställ in Omada med OC200-controll...2020-08-21

Com Hem digitaliserar - så påverkar det ...2020-08-20

Ladda upp inför gamingtider2020-07-27

Vattna utan att lyfta ett finger2020-07-09

Smartklockor för alla tillfällen2020-07-09

Svalka i värmen2020-06-24