VPN-tunnlar

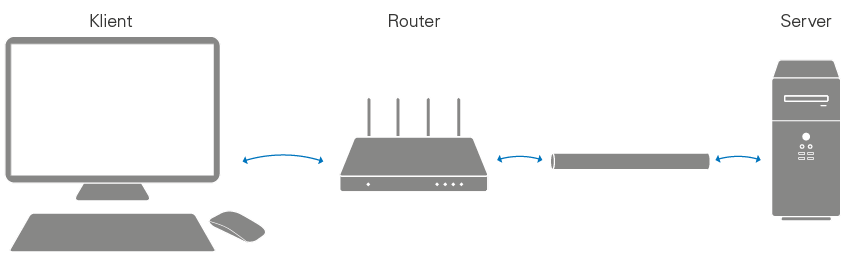

VPN-principen

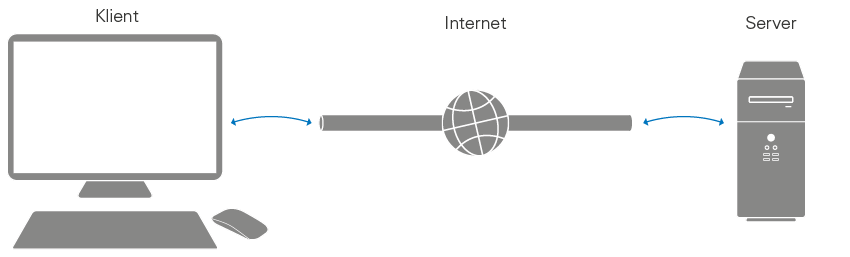

När mobiler, surfplattor och datorer är anslutna till öppna trådlösa nätverk kan deras trafik lätt bli avlyssnad. På utlandsresor går det inte att komma åt geografiskt begränsat videomaterial på SVT Play. Båda dessa problem (och många andra) går att lösa med hjälp av VPN (Virtual Private Network).

Relaterade produkter

Split tunneling och full tunneling

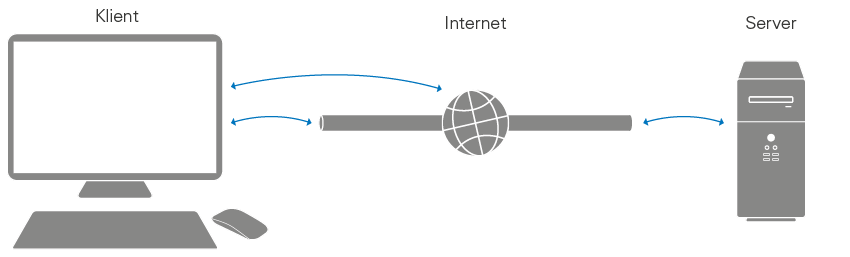

VPN-anslutningar kan delas upp i split tunneling och full tunneling. Med split tunneling kan en hemdator vara ansluten till både den privata internetuppkopplingen och företagets nätverksresurser. Det gör det möjligt att nå exempelvis företagsinterna filservrar, mailservrar och skrivare genom VPN-tunneln, men samtidigt inte slussa sin vanliga internettrafik (webbsurfning, videoströmning o.s.v.) genom företagets VPN-tjänst. Det är önskvärt om företagets VPN-tjänst inte är tillräckligt snabb för att slussa all internettrafik genom sig utan att sänka hastigheten.

Full tunneling innebär i samma sammanhang att all trafik slussas genom företagets VPN-tjänst. Det gör att företaget kan begränsa tillgången till bestämda webbsidor och webbtjänster. Full tunneling gör också att den VPN-anslutna datorn går ut på internet med VPN-tjänstens IP-adress. Varför det sistnämnda faktumet är fördelaktigt behandlas längre fram i detta kapitel.

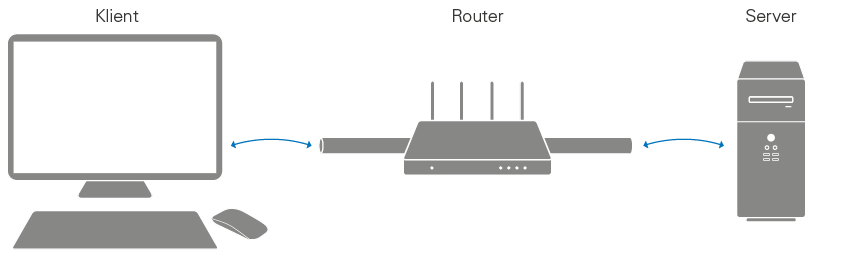

Router med pass through eller endpoint

Om den anställdes dator är kopplad till en router måste routern ha stöd för VPN pass through för att VPN-tunneln ska kunna upprättas. Den funktionen har i princip alla routrar idag. Det som kan variera mellan olika routermodeller är hur många sådana tunnlar de kan släppa igenom samtidigt.

Routerfunktionen VPN pass through ska inte förväxlas med VPN endpoint. VPN pass through gör att routern kan släppa igenom VPN-tunnlar som slutar hos en dator. När en dator i det lokala nätverket upprättar en VPN-tunnel är det endast den datorn som blir ansluten till tunneln (och skickar sin trafik genom den). Routerfunktionen VPN endpoint är betydligt ovanligare bland konsumentroutrar. När den funktionen aktiveras blir själva routern slutpunkten i VPN-tunneln. Alla datorer som ansluter till den routern blir automatiskt också anslutna till VPN-tunneln och deras trafik skickas genom den. Det är en bra lösning i företagssammanhang där alla datorer i en filial ska vara anslutna till huvudnätverket. I stället för att en egen VPN-tunnel upprättas från varje enskild dator, kan datorernas gemensamma router integrera hela det lokala filialnätverket i huvudnätverket.

Skydda trafik med VPN

Eftersom all trafik som skickas genom VPN-tunneln är krypterad, kan VPN användas för att skydda känslig trafik. Det är användbart vid surfning på publika (öppna) trådlösa nätverk. Om inte en VPN-lösning används så kan alla i närheten se exakt vilka sidor som besöks, läsa meddelanden som skickas och ibland till och med se användarnamn och lösenord som används för att logga in på webbsidor. Om en användare loggar in på en webbsida vars adress inte börjar med HTTPS kan andra i närheten med hjälp av enkla avlyssningsverktyg se hans eller hennes inloggningsuppgifter.

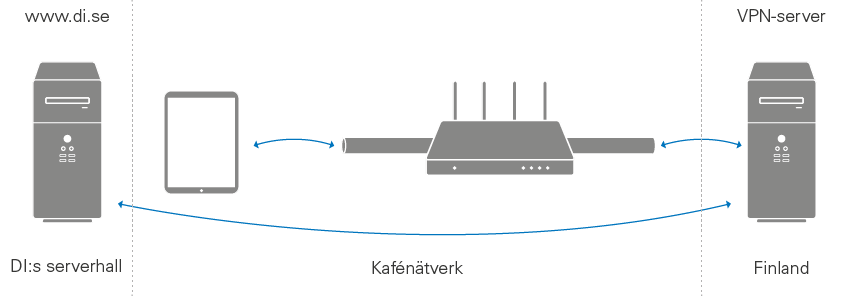

Risken för avlyssning går att eliminera genom att upprätta en VPN-tunnel från klienten (datorn, mobilen eller surfplattan) som är ansluten till det publika trådlösa nätverket. Då skickas datan krypterat från den mobila enheten till det trådlösa nätverkets accesspunkt. Datan fortsätter att vara krypterad när den skickas vidare genom det lokala nätverkets infrastruktur och hela vägen över internet fram till VPN-servern. Där dekrypteras datan, eftersom den i slutänden mynnar ut på vanliga okrypterade internet.

Här följer ett exempel. Anna är på tillfällig visit någonstans i Sverige och vill besöka Dagens industris webbsida på sin surfplatta. Hon har förberett sig för resan genom att köpa en VPN-tjänst hos en VPN-leverantör i Finland. Den drar hon nu nytta av när hon ska ansluta till ett öppet trådlöst nätverk på ett kafé. Väl ansluten till VPN-tjänstens server öppnar hon en webbläsare och går in på www.di.se.

Det som händer nu är att Dagens industris webbsida laddas ned till Annas surfplatta precis som vanligt. Ingen annan på eller i närheten av kafénätverket kan dock se att hon har besökt just den webbsidan. De eventuella nätverksavlyssnarna kan endast se att hon har upprättat en krypterad VPN-tunnel till den finska VPN-tjänsten. När Dagens industris webbavdelning kollar i sina loggar ser de heller inget besök från vare sig Annas dator eller kaféets router. De ser ett besök från Finland och VPN-tjänstens server. De har ingen aning om att de inladdade sidorna i slutänden gick till Annas surfplatta (eller att de ens hamnade i Sverige).

VPN-tjänster erbjuds från många olika företag. De har varierande prislappar och erbjuder olika hastigheter och datamängder. Det är viktigt att välja en VPN-tjänsteleverantör som är trovärdig, eftersom VPN-tjänsteleverantören är den enda parten i kedjan som kan se vad som skickas i tunneln och vilka sidor som i slutänden besöks.

Relaterade produkter

OpenVPN

Utanför företagssammanhang är OpenVPN ett mycket populärt VPN-protokoll. Det finns tyvärr inget inbyggt stöd för OpenVPN i vare sig Windows, Mac OS, Android, eller iOS. Det gör att datorerna, surfplattorna och mobilerna måste prepareras med en OpenVPN-klient (mjukvara) innan de kan ansluta till OpenVPN-servrar. Eftersom OpenVPN är släppt som öppen källkod finns det flera sådana klienter. Många VPN-tjänster erbjuder idag egna appar som användarna kan installera för att på ett enkelt och säkert sätt ansluta med OpenVPN till deras servrar.

Den stora fördelen med OpenVPN är att det likt L2TP/IPsec saknar kända säkerhetshål samt att det till skillnad från L2TP/IPsec bygger på öppen källkod. Möjligheten att se vad koden innehåller är något som tilltalar alla som är rädda för myndighetsavlyssning.

Relaterade produkter

Kringgå geografiska begränsningar

Många webbtjänster har geografiska begränsningar trots att internet, per definition, är ett globalt nätverk. Det är detta som gör att inte alla klipp på SVT Play går att se på utlandssemestern. Om det hade varit möjligt att se SVT Play i hela världen hade vår TV-avgift varit tvungen att höjas, eftersom även personer utomlands hade kunnat ta del av filmerna och TV-serierna.

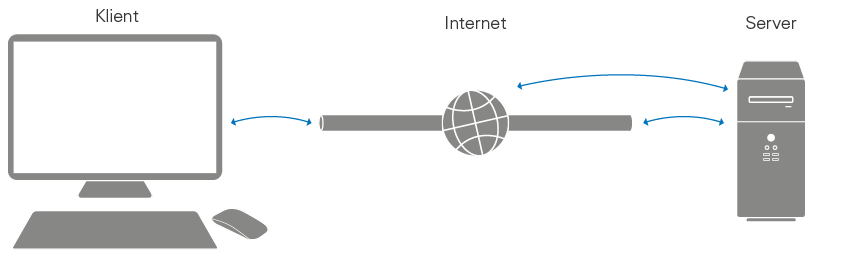

Svenskar som är på tillfällig utlandsvisit kan som tur är lösa problemet med en VPN-tunnel. Genom att använda en VPN-tjänsteleverantör som har servrar i Sverige kan de geografiska begränsningarna kringgås.

Här följer ett exempel. Bengt är på semester på Island. Han vill kunna se ett filmklipp som endast strömmas till svenska internetanvändare. Genom att koppla upp sig mot en svensk VPN-tjänst kommer webb-TV-servern i Sverige inte att se annat än att det kommer en anslutning från en dator i Sverige. Att den anslutningen i själva verket mynnar ut på Island har webb-TV-servern ingen möjlighet att veta. Det enda som webb-TV-företaget skulle kunna göra för att förhindra detta är att spärra alla anslutningar som kommer från kända VPN-tjänster.

VPN kan givetvis också användas på det omvända hållet. Genom att teckna avtal med en VPN-tjänsteleverantör som har servrar i andra länder går det att låtsas befinna sig var som helst på jordklotet. Många VPN-tjänsteleverantörer erbjuder möjligheten att tunnla trafiken till flera olika städer. Det gör att användarna med ett knapptryck kan flytta sig från London till New York eller från Tokyo till Helsingfors.

Fler användningsområden för VPN

Det finns ännu fler användningsområden för VPN-tunnlar. Här följer några exempel:

- Förhindra internetleverantören att se trafiken som går till en abonnent. När VPN-tjänsten används kan internetleverantören se mängden data som skickas och att abonnenten har anslutit till en VPN-tjänst, men inget annat.

- Nå hemnätverket på semestern.

- Gå förbi webbsidefilter som nätverksadministratören har satt upp.

- Undvika att lämna spår av sin IP-adress på servrar som besöks. Genom att använda en VPN-tjänst loggas VPN-serverns IP-adress i stället för besökarens IP-adress.

- Gå förbi filter som politiska restriktioner orsakar.

PPTP (rekommenderas inte)

Det finns flera olika protokoll för att sätta upp och skicka trafik genom en VPN-tunnel. Vilka protokoll som kan användas bestäms tillsammans av VPN-servern och VPN-klienten (d.v.s. datorn, mobilen, surfplattan eller routern som ska anslutas till servern). Både VPN-servern och VPN-klienten måste ha stöd för protokollet för att det ska kunna användas.

PPTP (Point-to-Point Tunneling Protocol) är ett väl utbrett VPN-protokoll. Det finns inbyggt stöd för PPTP-tunnlar i Windows, macOS, Android och iOS. Det inbyggda stödet i kombination med att användaren endast behöver ange serveradress, användarnamn och lösenord, gör det synnerligen enkelt att sätta upp en PPTP-tunnel. Nackdelen med PPTP är säkerheten. Det finns flera kända och icke-åtgärdade säkerhetshål i PPTP som gör att protokollet enbart bör användas som en sista utväg. En avlyssningsbar krypterad tunnel är dock bättre än ingen tunnel alls.

L2TP/IPsec

L2TP/IPsec är en kombinationslösning. L2TP (Layer 2 Tunneling Protocol) används för att sätta upp själva tunnelanslutningen. Sedan används IPsec (IP security) för att få tunneln krypterad och säker.

L2TP/IPsec är likt PPTP välutbrett. Det finns inbyggt stöd för L2TP/IPsec i Windows, Mac OS, Android och iOS. Till skillnad från PPTP är L2TP/IPsec fritt från kända säkerhetshål och anses därför vara säkert.